Gestión integral de endpoints y puestos de trabajo digitales

La gestión integral de endpoints y puestos de trabajo digitales no es solo una tendencia, es una necesidad para las empresas que buscan mantenerse competitivas en un mundo conectado. Desde la provisión de dispositivos hasta la virtualización de escritorios, esta solución ofrece control, seguridad y productividad en un solo paquete.

¿Qué es la gestión integral de endpoints y puestos de trabajo digitales?

La gestión integral de endpoints y puestos de trabajo digitales abarca el conjunto de servicios que permiten a las empresas controlar, proteger y optimizar los dispositivos conectados a su red. Esto incluye desde equipos físicos como ordenadores y smartphones hasta escritorios virtuales accesibles desde cualquier parte del mundo.

¿Por qué es clave para la transformación digital de tu empresa?

En un entorno donde el trabajo híbrido y remoto se han vuelto la norma, las empresas necesitan soluciones que les permitan garantizar la seguridad y eficiencia de su infraestructura. La gestión integral de endpoints es el pilar que soporta esta transformación, reduciendo riesgos y mejorando la experiencia del usuario final.

Servicios incluidos en la gestión integral de endpoints

Suministro de Endpoints

Contar con los dispositivos adecuados puede marcar la diferencia en el rendimiento de tu equipo. Ofrecemos suministro de endpoints adaptados a las necesidades específicas de cada empresa, ya sea mediante compra directa o renting, asegurando la mejor relación calidad-precio.

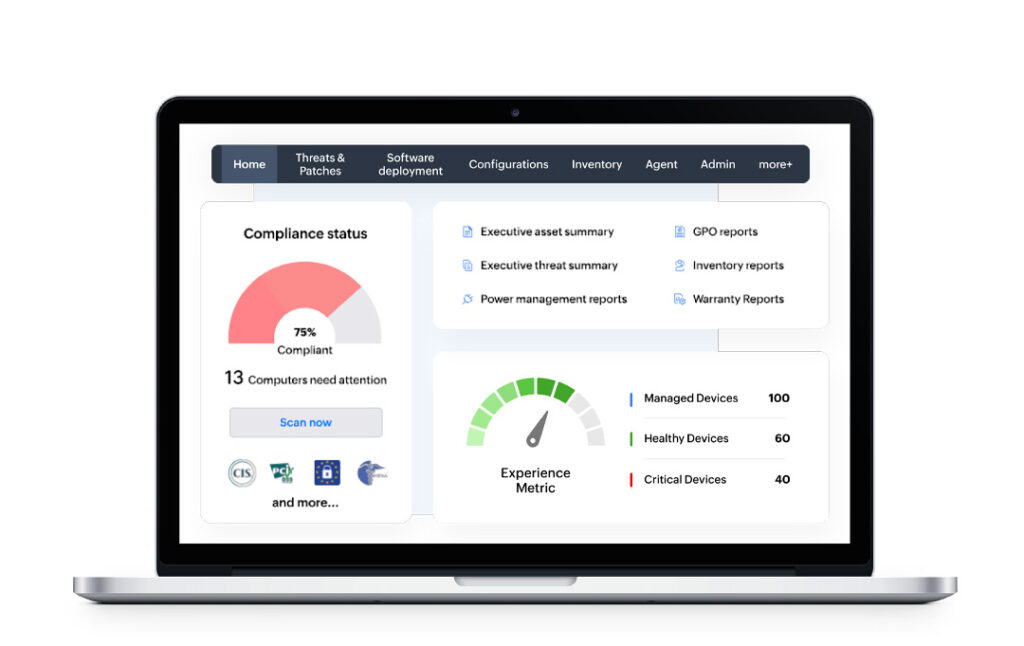

Soluciones de gestión centralizada y bastionado

Imagina poder controlar todos tus dispositivos desde una única plataforma. Eso es lo que conseguimos con nuestras soluciones de gestión centralizada, reforzadas con bastionado para garantizar que cada endpoint cumpla con las políticas de seguridad de tu empresa.

Virtualización de escritorios (VDI)

Con el auge del teletrabajo, la virtualización de escritorios es una herramienta imprescindible. Permite a los empleados acceder a sus escritorios desde cualquier dispositivo, manteniendo un entorno seguro y eficiente.

Beneficios de centralizar la gestión de Endpoints

Mayor seguridad para dispositivos empresariales

Centralizar la gestión de endpoints refuerza la seguridad al implementar políticas unificadas y actualizaciones automáticas. Así, proteges tus datos y dispositivos de posibles amenazas.

Reducción de costes operativos

¿Sabías que una gestión eficiente puede reducir los costes de mantenimiento y soporte? Al centralizar las operaciones, se optimizan recursos y se eliminan redundancias.

Acceso remoto seguro y flexible para tu equipo

Los empleados pueden trabajar desde cualquier lugar sin comprometer la seguridad, gracias a accesos remotos seguros y configuraciones que protegen tanto al usuario como a la empresa.

Casos de uso: ¿Quién necesita la gestión integral de endpoints?

Empresas con trabajo híbrido o remoto

El trabajo remoto exige soluciones que mantengan la productividad y la seguridad, independientemente de la ubicación del empleado.

Organizaciones que buscan optimizar sus procesos IT

Con una gestión integral, las empresas pueden reducir la carga de trabajo del equipo IT y mejorar la eficiencia operativa.

Negocios con grandes volúmenes de dispositivos conectados

Empresas con múltiples endpoints se benefician de la administración centralizada, que simplifica el control y la seguridad.

Negocios que adoptan políticas BYOD

Las políticas de “Bring Your Own Device” requieren separar los entornos corporativos de los personales para garantizar la seguridad de los datos empresariales.

Herramienta para la gestión de endpoints: Microsoft Intune

Gestión unificada de dispositivos Windows, macOS, iOS y Android.

Integración nativa con Microsoft 365 y Azure AD.

Aplicación de políticas de seguridad y cumplimiento.

Gestión de aplicaciones, actualizaciones y configuraciones desde la nube.

Protección de datos corporativos en dispositivos personales (BYOD).

BYOD (Bring Your Own Device): Separación de entornos personales y corporativos

Con Microsoft Endpoint Manager, puedes aplicar políticas que separen los datos personales de los corporativos en dispositivos BYOD. Esto protege la privacidad del usuario y garantiza el cumplimiento de normativas.

Herramienta para la gestión de endpoints: ManageEngine Endpoint Central

Administración centralizada de PCs, servidores, móviles y tablets.

Automatización de parches, distribución de software y control remoto.

Inventario de hardware y software en tiempo real.

Gestión de dispositivos tanto on-premise como remotos.

Opciones avanzadas de control y auditoría de TI.

Servicios que ofrecemos con las herramientas de gestión de endpoints

Consultoría especializada

Evaluamos tus necesidades para implementar una solución a medida.

Pruebas de concepto (PoC)

Validamos el diseño antes de la implementación para garantizar su eficacia.

Implantación y configuración

Configuramos y desplegamos la solución de manera óptima.

Acompañamiento continuo

Nuestro soporte asegura el éxito post-implementación.

Razones por las que elegirnos como tu partner tecnológico

Especialización en Microsoft Intune, ManageEngine, Endpoint Central y soluciones complementarias

Contamos con expertos que dominan esta herramienta, ofreciendo soluciones avanzadas adaptadas a tus necesidades.

Garantizamos seguridad, flexibilidad y escalabilidad para tus dispositivos

Ya sea para pequeñas empresas o grandes corporaciones, nuestras soluciones son escalables y personalizables.

Experiencia comprobada en transformación digital

Hemos ayudado a numerosas empresas a modernizar sus infraestructuras IT, con resultados tangibles en productividad y seguridad.

Integración completa con tus sistemas y procesos existentes

No solo implementamos la herramienta, también la integramos con tu entorno IT actual (Active Directory, sistemas de ticketing, soluciones de seguridad, etc.) para maximizar su valor y facilitar la adopción.

Soporte cercano y proactivo

Ofrecemos un acompañamiento continuo, con soporte técnico especializado y proactividad para anticiparnos a posibles incidencias o necesidades de mejora.

¿Empezamos?

Envíanos un mensaje y te responderemos lo antes posible. También puedes contactarnos: