Acceso, Identidad y Autenticación

Las organizaciones están siendo asediadas por el uso de métodos de acceso inadecuados. La usurpación de identidad (phishing) es uno de los vectores de ataque más utilizado por los ciberdelincuentes para acceder a nuestros sistemas de información e incluso tomas decisiones fraudulentas en nombre de otros. Es necesario dar un ‘paso más’ en la gestión de la identidad

Garantizar la identidad debe ser un objetivo innegociable para las empresas

Gestión de Cuentas Privilegiadas PAM (Privileged Account Manager)

Autenticación adaptativa Multifactor (MFA)

Seguridad del Directorio Activo

Privileged Account Manager (PAM)

Para la gestión de nuestra IT necesitamos dar accesos privilegiados (Administradores de Sistemas, Bases de datos, equipos de desarrollo sw, etc) a empleados y empresas colaboradoras externas. ¿Qué pasaría si se produce un robo de identidad de un usuario con privilegios de administrador?

Una gestión integral de accesos con privilegios PAM nos ayudará a identificar quien tiene acceso a qué, cuando se conecta y que es lo que hacer cuando está conectado. En definitiva, se trata de mejorar la seguridad y control de los accesos con privilegios:

Descubrimiento de cuentas privilegiadas

Control y almacén de credenciales

Asignación de permisos mínimos

Grabación de sesiones

Control de ejecución de comandos

Auditoria de actividad

Autenticación multifactor

Autenticación adaptativa Multifactor MFA

Los estándares de buenas prácticas del mercado recomiendan el uso del doble factor de autenticación, tanto en ISO27001 (A9 Access Control), como en la adecuación al Esquena Necional de Seguridad (ENS- Nivel Medio).

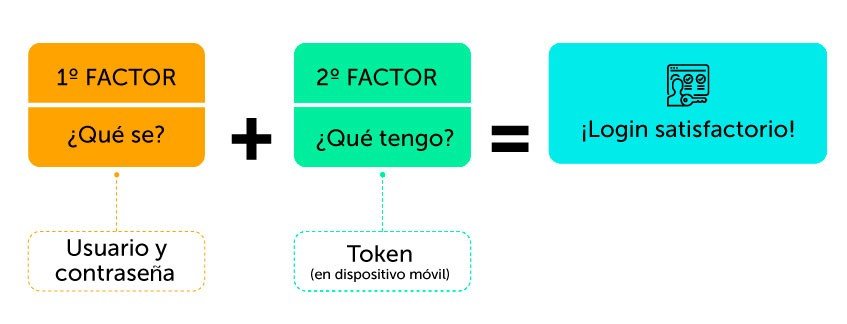

El doble factor nos va a asegurar que solo el usuario autorizado accederá a los datos. Una tecnología que nos permitirá un inicio de sesión en dos factores:

Lo que sé: Contraseña. Esta la puede llegar a conocer más gente por descuido o mala praxis por nuestra parte.

Lo que tengo: Token, que se genera cada 30 segundos. Este código solo lo tiene el usuario.

Proponemos la implantación de MFA para todos los usuarios y muy especialmente para cualquier acceso desde el exterior a nuestra empresa, así como para todos los usuarios VIP y con credenciales privilegiadas.

El doble factor nos va a asegurar que solo el usuario autorizado accederá a los datos

¿Por qué es necesario utilizar autenticación MFA?

Acceso remoto

En la actualidad, la mayoría de las empresas disponen de sistemas/soluciones tipo Citrix, Remote Desktop, Fortigate, etc., las cuales les permiten acceder remotamente desde cualquier punto de Internet a los recursos internos de la organización.

Credenciales de acceso

Para acceder a los recursos internos de la organización es necesario el uso de credenciales para proteger el acceso de actores malintencionados.

Ataques a acceso remotos

Es habitual observar que las personas reutilizan la misma contraseña en diferentes sistemas. Por ejemplo, LinkedIn; DropBox, Facebook, etc.

Los ciberdelincuentes aprovechan las contraseñas extraídas en dichas redes cuando fueron atacadas, junto a una política de contraseñas débil.

Regulación/Normativa

La mayoría de las organizaciones deben cumplir con diferentes Regulaciones o Normativas (RGPD, ENS, PCI, etc.) debido a los datos que almacenan en sus sistemas.

Dichas normativos obligan a implementar medidas robustas de acceso a los sistemas sensibles.

Implantación del doble factor de autenticación en tu empresa

Contraseña + Token

Es necesario autorizar el acceso a través del teléfono móvil registrado además de introducir la contraseña. Un atacante no puede acceder al sistema sólo con la contraseña, requiere de autorización por parte del usuario a través de su teléfono móvil.

Dispositivos de confianza

Es posible establecer dispositivos/aplicaciones de confianza para no requerir continuamente la doble autenticación

Aplicar restricciones

Permite restringir que el acceso sólo pueda realizarse desde ubicaciones (países) autorizados

Unificado

Utilizar el mismo sistema de doble factor de autenticación para múltiples sistemas, facilitando la administración a nivel corporativo

¿Empezamos?

Envíanos un mensaje y te responderemos lo antes posible. También puedes contactarnos: